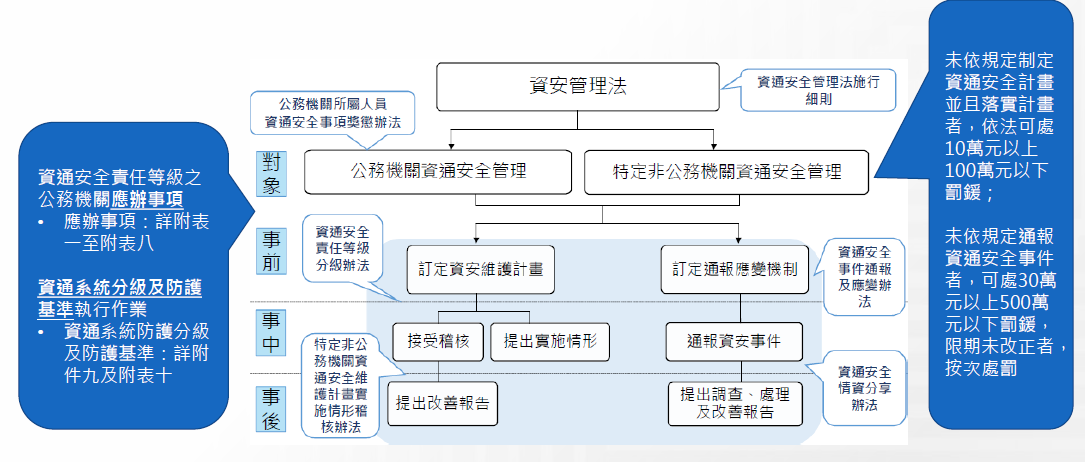

2019 年 1 月 1 日正式實施的《資通安全管理法》,加速建立國家資通安全環境,不論公務或特定非公務機關都需達到資安防護基準要求。

關於《資通安全管理法》

107 年 5 月 11 日立法院院會中,資通安全管理法順利完成三讀,並於 6 月 6 日正式公布該法。行政院也於同年 11 月完成《資通安全管理法施行細則》,在內的 6 個子法包括:《資通安全管理法施行細則草案》、《資通安全責任等級分級辦法草案》、《資通安全事件通報及應變辦法草案》、《特定非公務機關資通安全維護計畫實施情形稽核辦法草案》、《資通安全情資分享辦法草案》以及《公務機關所屬人員資通安全事項獎懲辦法草案》,並於 108 年元旦正式實行。

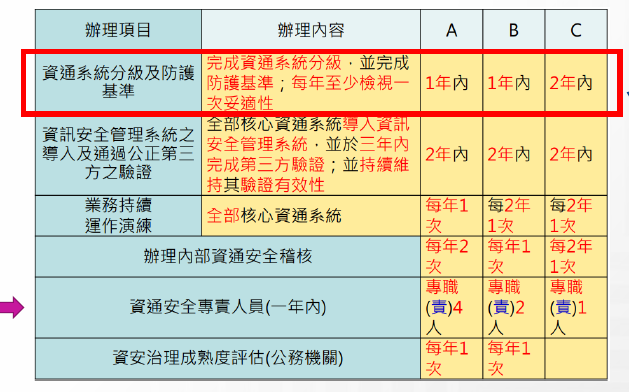

資通安全責任等級之公務(非)機關應辦事項

管理面

A、B 級機關初次受核定或等級變更後之一年內完成資通系統分級,並完成之控制措施。C 級機關若初次受核定或等級變更後之一年內完成資通系統分級,系統等級「高」者,應於初次受核定或等級變更後之二年內完成控制措施。

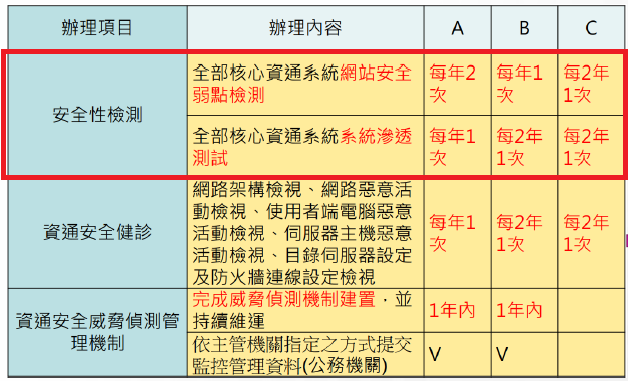

技術面

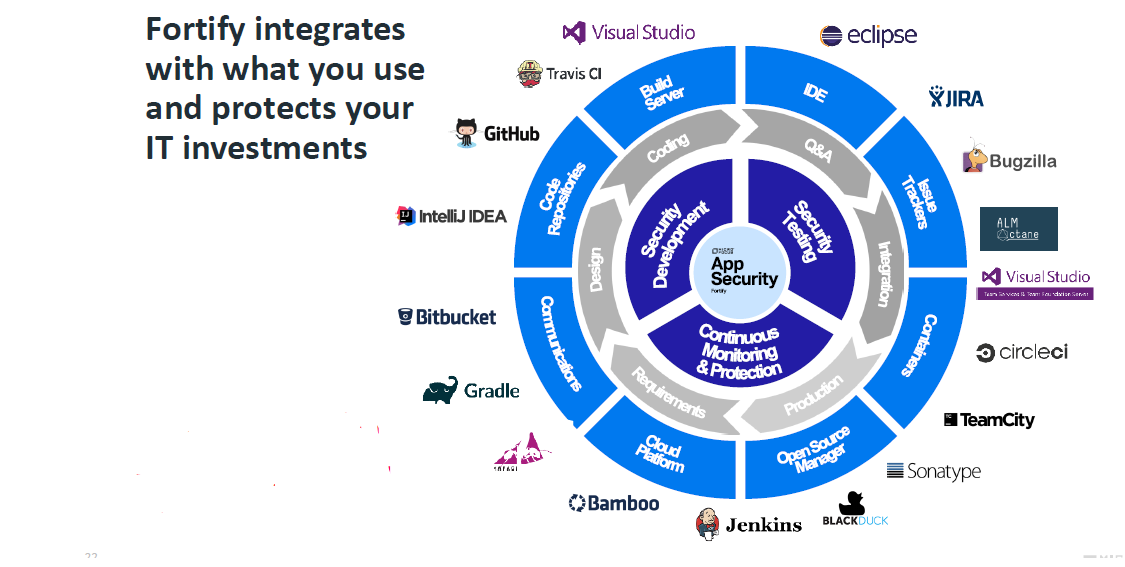

可使用 Fortify 原始碼掃描(白箱)、網站弱點掃描(黑箱)檢測安全性。

安全軟體發展生命週期(Secure Software Development Lifecycle;SSDLC)「安全性測試」驗證應用程式潛在安全性瑕疵,分為「源碼靜態分析」以及「動態測試」。「源碼靜態分析」可以在不執行軟體的狀況下,針對軟體的源碼內容進行分析,比對已知弱點模式,找出可能的缺陷或錯誤。而「動態測試」則是將軟體在實際的環境中執行並進行分析的活動。源碼靜態分析由於可以直接針對源碼進行檢視,故可被視為是「白箱測試」的一種,「動態測試」則是對執行的應用程式進行測試,故被視為「黑箱測試」。另外,「灰箱安全性測試」,其針對黑箱及白箱的檢測結果進行交叉分析,目的在找出真正高風險的問題。

Fortify 完整提供安全性檢測解決方案

透過 Fortify SCA (Static Code Analyzer;靜態原始碼檢測分析工具)與 WebInspect(動態弱點掃描檢測工具)能幫助各機關完整的安全性檢測,符合資安法之防護基準,落實風險管理。

- 可偵測 961 種弱點類別

- 支援超過 26 種程式語言

- 涵蓋超過 911,000 個 API